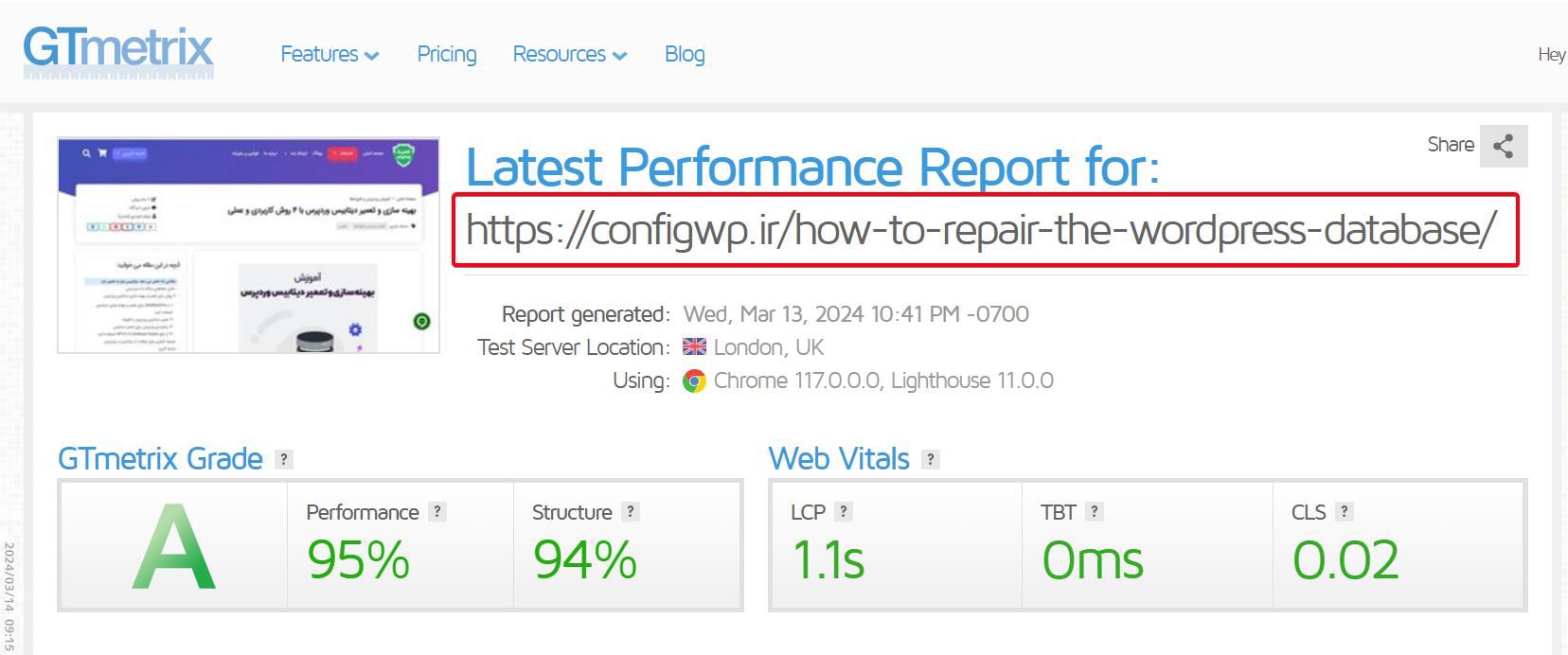

Botnet چیست؟ به عبارت دیگری بات نت چیست و روش جلوگیری از حملات سایبری آن چطور است؟ این مقاله از سایت کانفیگ وردپرس برای پاسخ به این دو پرسش است. در ادامه این مقاله به سرفصل های دیگری همچون روش کار آنها، انواع بات نت ها و دستگاه هایی که بیشترین آسیب پذیری را دارند توضیح داده ایم.

در سایت ویکی پدیا، بطوری خیلی خلاصه اینطور می خوانیم که : “باتنت ها، مجموعهای از رباتها است که به یک کانال کنترل و فرمان متصل شدهاند. به عبارت بهتر شبکهای از رباتها که منتظر دریافت دستوری برای انجام فعالیتهای مخرب.”

ماهیت فعالیت سایت کانفیگ وردپرس بر مبنای افزایش امنیت وردپرس و همچنین پاکسازی سایت هک شده است. در صورت تمایل برای مشاهده جزئیات کامل انجام خدمات، بر روی معرفی کاملترین روشهای بالا بردن امنیت وردپرس کلیک نمایید.

آنچه در این مقاله می خوانید :

بات نت چیست و روش جلوگیری از حملات سایبری

بات نت مخفف کلمه شبکه ربات (robot و net) است که شبکه ای از رایانههای آلوده به بدافزار تشکیل شده و تحت کنترل یک طرف مهاجم هست. ربات یک نرمافزار مخرب است که کامپیوتر را برای اجرای دستورات تحت کنترل از راه دور مهاجم آلوده میکند و حملات انبوه، مانند سرقت اطلاعات، خرابی سرور و توزیع بدافزار عمل میکنند.

طرف مهاجم میتواند از هر نقطه مرکزی به هر رایانه یا دستگاهی در بات نت خود دستور دهد تا یک اقدام مجرمانه انجام دهد.

بات نت ها چگونه کار می کنند؟

بدافزار باتنت معمولاً بهجای هدف قرار دادن افراد، شرکتها یا صنایع خاص، به دنبال دستگاههایی با نقاط پایانی آسیبپذیر در سراسر اینترنت میگردد. این بات نت ها برای رشد و سرعت بخشیدن به توانایی هکرها برای حملات در مقیاس بزرگتر طراحی و ساخته شدهاند.

بات نت ها دستگاههای ربوده شده را از برنامهنویسی دستوری برای هدایت عملیات از راه دور استفاده میکنند. هدف بات نت ها ایجاد اختلال در عملکردها وبسایتها است و به کامپیوترهای آلوده دستور میدهند بهطور همزمان درخواستهای زیادی برای هدف ارسال کنند تا وبسایتها از دسترس خارج گردند یا از مرورگرهای وب سیستم برای هدایت ترافیک جعلی به تبلیغات آنلاین استفاده میشوند.

در این مواقع با توجه به تمهیدات امنیتی یک سازمان فرایند سرویسدهی برای مدتی یا چند روز با اختلال روبرو میشود و امکان منتشر شدن خبرهای جعلی در یک رسانه اجتماعی میشود.

پس از آلوده شدن یک کامپیوتر بات نت اجازه میدهد تا به عملیات سطح مدیریت دسترسی داشته باشد، مانند:

- خواندن و نوشتن دادههای سیستم

- ارسال فایلها و سایر دادههای کامپیوتر یا وبسایت سازمانها

- نظارت بر فعالیتهای کاربران

- جستجوی آسیبپذیریها در دستگاههای دیگر

- نصب و اجرای هر برنامهای

- سرقت مالی با اخاذی یا سرقت مستقیم پول

- سرقت اطلاعات برای دسترسی به حسابهای حساس یا محرمانه

- خرابکاری در خدمات با آفلاین کردن خدمات و وبسایتها و غیره.

- کلاهبرداری با ارزهای دیجیتال با استفاده از قدرت پردازش کاربران برای استخراج ارزهای دیجیتال

- فروش دسترسی به مجرمان دیگر برای اجازه دادن به کلاهبرداریهای بیشتر در مورد کاربران ناآگاه

انواع بات نت ها

بات نت ها به سه گروه متمرکز، غیرمتمرکز و ترکیبی تقسیم می شوند که به شرح ذیل می باشد:

بات نتهای متمرکز

این بات نت ها زمانی می توانند به فعالیت های مخربی بپردازند که با بات مستر ارتباط مستقیم داشته باشند و در صورت قطع ارتباط شبکه غیرفعال می شود. این بات نت های متمرکز به مدلهای زیر تقسیم می شوند:

باتهای کنترل و فرماندهی

این مدل بات نت براساس الکوی کنترل و فرمان دهی فعالیت دارد که بات مستر دستورات ارسال شده را کنترل می کند.

بات نتهای IRC

این بات نتها از پروتکل IRC ( Internet Relay Chat) استفاده میکنند و هر گاه دستگاههای آلوده به کانال های IRC متصل شوند دستورات ایجاد خرابی یا غیره را دریافت می کنند.

بات نت مبتنی بر پروتکل HTTP

معمولا هکرها از پروتکل HTTP برای ارسال دستورات استفاده می کنند که این دستورها بیشتر در قالب متن های ساده قابل فهم انسانی هستند و کامپیوترهای آلوده شروع به اجرای این دستورها می کنند.

بات نتهای غیرمتمرکز

در این شبکه ها بجای یک بات مستر از چندین بات مستر تشکیل شده اند که کارشناسان امنیتی به سختی می توانند آنها را شناسایی کنند.

بات نتهای هیبریدی

این بات نت ها که ترکیبی از بات نت های متمرکز و غیرمتمرکز است و عملکرد پیچیده ای دارند و دستوراتی که هر سامانه دریافت می کند متفاوت از سامانه دیگر است. همچنین از کانالهای ارتباطی مختلف به شکل تصادفی برای ارتباط با بات مسترها استفاده می شوند.

چه دستگاه های بیشتر مورد حمله بات نت ها قرار می گیرند؟

بات نت ها میتوانند از هر دستگاهی که به اینترنت متصل باشند استفاده کنند مانند:

- کامپیوترهای سنتی مانند لپتاپهایی که با سیستم عامل ویندوز کار میکنند یا رایانههای رومیزی بیشتر مورد حملات بات نت قرار میگیرند.

- دستگاههای تلفن همراه، گوشیهای هوشمند و تبلت ها در حملات بات نت های گذشته قرار گرفتهاند.

- سختافزارهایی که برای فعال کردن و پشتیبانی حتماً باید به اینترنت متصل باشند که در این صورت سرورهای وب موردحمله قرار میگیرند.

- دستگاههای اینترنت اشیا که برای اشتراکگذاری دادهها از اینترنت استفاده میکنند.

- دستگاههای هوشمند خانه مانند: دوربینهای امنیتی، تلویزیون، بلندگو و غیره

- سیستم اطلاعات سرگرمی داخل خودرو (IVI)

- دستگاههای پوشیدنی (ساعتهای هوشمند، ردیابهای تناسباندام و غیره)

همه این دستگاههای میتوانند گزینهای برای ایجاد بات نت ها خراب شوند که امروزه بازار فناوری از دستگاههای کم امنیت اشباعشده و کاربران بیشتر مورد آسیب و حمله قرار میگیرند.

چگونه از خود در برابر بات نت ها محافظت کنیم؟

به خاطر امنیت بیشتر دادههای خود یا دیگران در مقابل تهدیدات بات نت ها با رعایت نکاتی میتوانید از سیستم خود محافظت کنید.

6 نکته برای محافظت از خود در برابر بات نت ها

- برای دستگاههای هوشمند، رمزهای عبور خود و کاربران را بهینه کنید و گذرواژههای پیچیده و طولانی استفاده کنید تا ایمنتر بمانید.

- از خرید دستگاههای با امنیت ضعیف و ارزانقیمت خودداری کنید و حتماً قبل از خرید درباره ویژگیهای امنیتی یک دستگاه مطمئن شوید.

- تنظیمات گذرواژههای مدیریتی را بهروزرسانی کنید . بدون بهروزرسانی اعتبارنامههای ورود سفارشی و اتصال خصوصی هکرها میتوانند بهراحتی به دستگاه شما متصل شوند مانند یخچالهای هوشمند یا وسایل نقلیه مجهز به بلوتوث که دارای رمز عبور پیشفرض سازنده دستگاه هستند.

- نرمافزار ضدویروس مؤثر را نصب کنید تا قبل از دانلود فایلهای پیوست آنها را اسکن کند.

- هرگز روی پیامهایی که دریافت میکنید کلیک نکنید، این ایمیلها، لینکهای تبلیغاتی و پیامها در رسانههای اجتماعی میتوانند حاوی بدافزارهای بات نت ها باشند.

- همکاری با آژانسهای دولتی و امنیتی که درزمینهٔ مبارزه با حملات سایبری فعالیت دارند.

- آگاهی از این حملات سایبری و آمادگی برای پاکسازی این آلودگیها